サイバーセキュリティアナリストは、組織の情報資産をサイバー攻撃から守る専門職です。近年、サイバー攻撃の高度化に伴い、その需要は急激に増加しています。本記事では、サイバーセキュリティアナリストの役割や仕事内容、求められるスキル、年収、キャリアパスについて詳しく解説します。未経験から目指すためのロードマップも紹介しているので、興味のある方はぜひ最後までご覧ください。

サイバーセキュリティアナリストとは?

サイバーセキュリティアナリストは、企業や組織のITインフラをサイバー攻撃から保護する専門職です。近年、サイバー攻撃が急増し、その手法も高度化しています。そのため、企業はセキュリティ専門のエンジニアを求めており、サイバーセキュリティアナリストの需要は年々高まっています。本記事では、サイバーセキュリティアナリストの役割や業務内容、求められるスキルについて詳しく解説します。

サイバーセキュリティアナリストの役割

サイバーセキュリティアナリストは、企業や組織の情報資産をサイバー攻撃から守ることが主な役割です。そのために、次のような業務を担当します。

- セキュリティ監視

- SIEM(Security Information and Event Management)を用いたログ監視

- IDS/IPS(侵入検知・防御システム)を利用した異常検知

- インシデント対応

- サイバー攻撃発生時の影響分析と対策

- 不正アクセスの封じ込め・復旧作業

- 脆弱性管理

- サーバーやアプリケーションの脆弱性診断

- セキュリティパッチの適用と管理

- セキュリティポリシーの策定・運用

- 社内の情報セキュリティガイドラインの作成

- 社員向けセキュリティ教育・研修

サイバーセキュリティアナリストが直面する課題

サイバーセキュリティアナリストは、日々進化するサイバー攻撃に対応しながら、組織のセキュリティ強化に取り組む必要があります。そのため、以下のような課題に直面することが多いです。

1. 高度化するサイバー攻撃への対応

近年、攻撃者の手法は急速に進化しており、AIを活用した攻撃やゼロデイ攻撃など、従来の防御策では対応が困難なケースが増えています。アナリストは新たな脅威に対応するため、常に最新のセキュリティ技術を学ぶ必要があります。

2. 24時間365日の監視体制と対応の負担

企業のITシステムは24時間稼働しているため、サイバー攻撃のリスクも常に存在します。そのため、大企業や政府機関などでは24時間365日体制でセキュリティ監視を行うことが一般的ですが、これによりアナリストの負担が大きくなる問題があります。

3. 最新のセキュリティ技術のキャッチアップ

- クラウド技術の普及に伴い、クラウドセキュリティの知識が必須

- ゼロトラストネットワークの導入が進み、新たなセキュリティアーキテクチャへの適応が必要

- マルウェアやランサムウェアの手口が複雑化し、インシデントレスポンスの高度化が求められる

4. 社内のセキュリティ意識の向上

技術的な対策だけではなく、従業員全体のセキュリティリテラシーを向上させることも重要です。しかし、非IT部門の従業員にはセキュリティリスクの認識が低いことが多く、以下のような課題が生じます。

- パスワード管理の甘さ(同じパスワードを複数のサービスで使い回すなど)

- フィッシング詐欺のリスク(悪意のあるメールの開封によるマルウェア感染)

- USBメモリの無断使用(情報漏洩のリスク)

サイバーセキュリティアナリストの将来性

サイバー攻撃の増加に伴い、サイバーセキュリティアナリストの需要は年々高まっています。特に、以下のような要因が今後の将来性を支えています。

- クラウドセキュリティの重要性の高まり

- AWS、Azure、GCPなどクラウド環境特有のセキュリティ対策が求められる - ゼロトラストセキュリティの普及

- 企業の境界防御型セキュリティからの脱却が進む - AIと自動化技術の発展

- AIを活用した脅威インテリジェンスの解析や異常検知の自動化 - サイバー犯罪の増加と法規制の強化

- ランサムウェア攻撃の増加、データ保護法(GDPR、CCPA)の強化 - サイバーセキュリティ専門職の不足

- 世界的にサイバーセキュリティ人材が不足しており、高スキル人材の市場価値が高い

セキュリティエンジニアとサイバーセキュリティエンジニアの違い

ITセキュリティの専門職には「セキュリティエンジニア」と「サイバーセキュリティエンジニア」という似た職種がありますが、それぞれの役割や対象範囲には違いがあります。本章では、それぞれの定義や業務内容、必要なスキルを比較し、両者の違いを明確に解説します。

セキュリティエンジニアとは?

セキュリティエンジニアは、企業や組織のITシステム全般のセキュリティを確保する技術者です。ネットワークやサーバー、アプリケーションなど、ITインフラのセキュリティ対策を幅広く担当します。

- 主な業務内容

- ファイアウォールやIDS/IPSの設計・運用

- アクセス制御や認証システムの導入

- ネットワークセキュリティポリシーの策定

- セキュリティインシデント対応

- 対象範囲

- ネットワーク全体の安全管理

- サーバー・クラウド環境のセキュリティ

- エンドポイント(PC、モバイルデバイス)保護

サイバーセキュリティエンジニアとは?

サイバーセキュリティエンジニアは、サイバー攻撃の検知・防御・対応に特化したセキュリティの専門家です。ハッキングやマルウェアなどの脅威から企業の情報資産を守る役割を担います。

- 主な業務内容

- サイバー攻撃の監視と脅威インテリジェンスの活用

- マルウェア分析やフォレンジック調査

- 脆弱性診断やペネトレーションテストの実施

- インシデント対応と被害軽減策の策定

- 対象範囲

- 外部からのサイバー攻撃の防御

- 企業内部で発生するセキュリティインシデントの対応

- ハッキングやデータ漏洩のリスク管理

セキュリティエンジニアとサイバーセキュリティエンジニアの比較

両者の役割や対象範囲を以下の表にまとめました。

| 項目 | セキュリティエンジニア | サイバーセキュリティエンジニア |

|---|---|---|

| 対象範囲 | ITインフラ全般(ネットワーク、クラウド、サーバー) | サイバー攻撃対策(ハッキング、マルウェア、防御) |

| 主な業務 | アクセス管理、ネットワークセキュリティ、暗号化技術 | 脅威監視、マルウェア解析、インシデント対応 |

| 求められるスキル | ファイアウォール、VPN、IDS/IPSの管理 | ペネトレーションテスト、フォレンジック調査 |

| 適したキャリア | システム管理者、ネットワークエンジニア | ホワイトハッカー、セキュリティアナリスト |

どちらを目指すべきか?

どちらの職種を目指すべきかは、個人の適性やキャリアプランによって異なります。

- ITインフラ全般のセキュリティ対策を担いたい → セキュリティエンジニア

- 企業の情報システム全体を守る仕事に興味がある

- ネットワークやクラウドの知識を活かしたい

- システム設計やアクセス管理の分野でキャリアを築きたい

- ハッキングや攻撃対策に特化したい → サイバーセキュリティエンジニア

- マルウェア解析やインシデント対応に興味がある

- ペネトレーションテスト(攻撃手法のシミュレーション)を学びたい

- ハッカーと戦うスキルを磨き、専門的なキャリアを築きたい

両者のスキルは重なる部分もありますが、最終的にはどの分野で活躍したいかを考えてキャリアを選択すると良いでしょう。

サイバーセキュリティアナリストの仕事内容

サイバーセキュリティアナリストの主な業務は、企業や組織の情報システムを守ることです。そのために、日々発生するサイバー攻撃に対応し、セキュリティを強化するための様々な施策を実施します。

主な業務内容としては、セキュリティ監視とインシデント対応、セキュリティポリシーの策定、脆弱性診断とペネトレーションテストなどが挙げられます。それぞれの詳細について見ていきましょう。

セキュリティ監視とインシデント対応

サイバーセキュリティアナリストの基本業務の一つが、システムのセキュリティ監視とインシデント(セキュリティ事故)対応です。これにより、不正アクセスやマルウェア感染などの脅威を検知し、速やかに対処します。

- SIEM(Security Information and Event Management)の活用

- サーバーやネットワークのログを一元管理し、異常な挙動をリアルタイムで検知

- セキュリティイベントの相関分析を行い、攻撃の兆候を特定

- IDS/IPS(侵入検知・防御システム)の運用

- ネットワークトラフィックを監視し、不正アクセスやマルウェア通信を検知

- 攻撃が確認された場合、自動または手動で遮断措置を実施

- 不正アクセスの特定と封じ込め対応

- サーバーログやネットワークログを分析し、不正アクセスの手口を特定

- 被害範囲を限定し、影響を最小限に抑えるための封じ込め策を実施

セキュリティポリシーの策定と実施

セキュリティを強化するためには、個別の対策だけでなく、組織全体でルールを定め、それを遵守することが重要です。サイバーセキュリティアナリストは、企業のセキュリティポリシーを策定し、その適用を管理します。

- セキュリティリスクの評価と対策

- 組織の情報資産に対する脅威を分析し、リスク評価を実施

- セキュリティリスクを軽減するための対策を提案し、実施計画を策定

- 社内の情報セキュリティガイドラインの整備

- 従業員が遵守すべき情報セキュリティポリシーを策定

- アクセス管理、パスワードポリシー、データ保護ルールの作成

- 社員向けセキュリティ教育

- フィッシング詐欺やソーシャルエンジニアリング攻撃の対策講習

- 安全なパスワード管理やデータ保護のベストプラクティスを徹底

脆弱性診断とペネトレーションテスト

サイバー攻撃の被害を防ぐためには、攻撃を受ける前にシステムの弱点を見つけ、対策を施すことが重要です。そのために、脆弱性診断とペネトレーションテストが行われます。

- Webアプリやネットワークの脆弱性スキャン

- 脆弱性スキャナ(Nessus、OpenVAS など)を使用し、システムの弱点を自動検出

- ネットワークやWebアプリケーションの脆弱性を報告し、修正対応を支援

- レッドチーム(攻撃側)・ブルーチーム(防御側)としての演習

- 攻撃者の視点でシステムに侵入を試みる「レッドチーム」の活動

- 防御側の視点で攻撃を検知・対策する「ブルーチーム」のシミュレーション

- セキュリティホールの特定と修正提案

- 発見された脆弱性に対する修正パッチや対策を提案

- 定期的な診断を実施し、新たなリスクがないかをチェック

サイバーセキュリティアナリストに求められるスキル

サイバーセキュリティアナリストとして活躍するためには、技術的なスキルはもちろんのこと、分析力や問題解決能力、さらに組織内での適切なコミュニケーションスキルも求められます。

特に近年では、クラウド環境やゼロトラストアーキテクチャの普及に伴い、セキュリティに関する知識の幅がより広がっています。それでは、具体的にどのようなスキルが必要とされるのか見ていきましょう。

サイバーセキュリティアナリストに必要な技術スキル

サイバーセキュリティアナリストに求められる技術スキルは多岐にわたります。基本となるのは、ネットワークやOS、クラウド、暗号技術に関する専門知識です。これらのスキルを身につけることで、幅広いセキュリティリスクに対応することが可能になります。

- ネットワークセキュリティ

- ファイアウォールの設定と管理

- VPN(仮想プライベートネットワーク)による通信の暗号化

- IDS/IPS(侵入検知・防御システム)の導入と運用

- OSセキュリティ

- Linuxのアクセス制御(SELinux、AppArmorなど)

- Windowsのグループポリシー管理

- OSのセキュリティパッチ管理

- クラウドセキュリティ

- AWS、Azure、GCPのセキュリティ設定(IAM、VPC、KMSなど)

- クラウド環境でのゼロトラストセキュリティの実践

- クラウド上の脅威と対策(データ漏洩、権限設定ミスなど)

- 暗号技術

- SSL/TLSによる通信の暗号化

- ハッシュ関数(SHA-256、MD5 など)の理解

- 公開鍵暗号方式(RSA、ECDSA)とその適用

分析力と問題解決能力

サイバーセキュリティアナリストは、セキュリティインシデントの発生時に迅速な分析と対応を求められます。そのため、単なる技術知識だけでなく、問題を適切に解析し、最適な解決策を導き出す能力が必要不可欠です。

- セキュリティログの解析スキル

- SIEM(Security Information and Event Management)を活用したログ監視

- サーバー・ネットワークのアクセスログの解析

- 異常なパターンの特定と対策

- マルウェアの動作分析

- サンドボックス環境でのマルウェア解析

- リバースエンジニアリング(静的解析・動的解析)

- マルウェア感染経路の特定と封じ込め

- インシデント対応時の意思決定能力

- セキュリティインシデント発生時の影響分析

- 速やかな封じ込め策の実施

- 長期的な対策と再発防止策の策定

コミュニケーション能力

サイバーセキュリティアナリストは、技術スキルだけでなく、組織内外の関係者と円滑に連携できるコミュニケーション能力も求められます。特に、IT部門以外のスタッフと適切に情報を共有するスキルが重要です。

- IT部門以外の関係者(経営層、法務部門)との連携

- 経営層に対するセキュリティリスクの説明

- 法務部門と連携したコンプライアンス対応

- 社内のセキュリティ戦略の策定

- セキュリティインシデント発生時の報告・説明

- インシデント発生時の影響範囲と対応方針の説明

- 技術的な内容を非技術者にもわかりやすく伝えるスキル

- メディア対応や規制当局への報告(必要に応じて)

サイバーセキュリティアナリストの年収と市場価値

サイバーセキュリティアナリストは、企業の情報資産を守るために不可欠な存在です。そのため、企業は優秀なセキュリティ人材を確保するために高い報酬を用意しており、市場価値も年々向上しています。

ここでは、サイバーセキュリティアナリストの平均年収、市場価値、そして今後の将来性について詳しく解説します。

サイバーセキュリティアナリストの平均年収

サイバーセキュリティアナリストの年収は、経験やスキルレベルによって大きく異なります。特に、企業の重要なインフラを守る役割を担うため、経験を積むほど報酬が増加する傾向があります。

| 職種 | 経験年数 | 平均年収(日本) |

|---|---|---|

| 初級アナリスト | 1〜3年 | 400万円〜600万円 |

| 中級アナリスト | 3〜5年 | 600万円〜800万円 |

| 上級アナリスト | 5年以上 | 800万円〜1200万円 |

さらに、外資系企業や金融業界のセキュリティアナリストでは、年収1,500万円を超えるケースも珍しくありません。特にCISSPやOSCPなどの国際的なセキュリティ資格を取得すると、給与アップにつながる可能性が高くなります。

サイバーセキュリティアナリストの市場価値と需要

サイバー攻撃の高度化に伴い、セキュリティ人材の需要は急激に高まっています。企業だけでなく、官公庁や金融機関、IT企業など、幅広い業界でサイバーセキュリティアナリストが求められています。

- サイバー攻撃の増加により、セキュリティ人材の需要が高まっている

- ランサムウェア攻撃やAPT(標的型攻撃)の増加

- 企業の機密情報や顧客データを狙った攻撃の激化

- クラウドセキュリティ、IoTセキュリティなどの専門スキルが特に評価される

- AWSやAzureのクラウド環境に特化したセキュリティ対策

- IoTデバイスの脆弱性管理とサイバー攻撃対策

- グローバル企業では英語スキルがあると更に市場価値が向上

- 海外拠点とのセキュリティポリシー統一

- 英語でのセキュリティインシデント対応や報告業務

特に、クラウドセキュリティやゼロトラストアーキテクチャを実装できる専門家は高く評価され、求人市場でも引く手あまたの状況が続いています。

サイバーセキュリティアナリストの将来性

サイバーセキュリティ分野は、今後さらに成長が見込まれる業界の一つです。特に、以下のような技術革新やトレンドにより、サイバーセキュリティアナリストの役割はさらに重要になっていくでしょう。

- ゼロトラストアーキテクチャの普及

- 「誰も信用しない」ゼロトラストセキュリティの採用が増加

- ネットワークの境界防御ではなく、個別のアクセス制御が重要視される

- AIによるセキュリティ自動化の進展

- AIを活用した脅威インテリジェンスの自動解析

- 異常検知システムの高度化により、リアルタイムで攻撃を防御

今後、サイバーセキュリティの分野では、AIを活用した攻撃の自動防御や、より高度なインシデント対応が求められるようになります。こうした変化に対応できるスキルを持つセキュリティアナリストは、ますます高い市場価値を持つことになるでしょう。

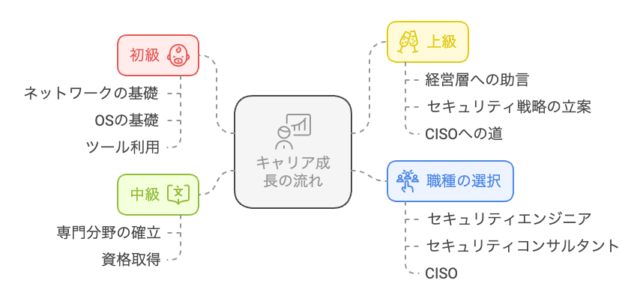

サイバーセキュリティアナリストのキャリアパス

サイバーセキュリティアナリストとしてのキャリアは、多様な選択肢があります。技術を極める道、企業のセキュリティ戦略を主導する道、経営層として組織全体のセキュリティを管理する道など、それぞれの方向性によって求められるスキルや役割が異なります。

本章では、代表的なキャリアパスの種類、選択基準、そしてアナリストとしての成長戦略について詳しく解説します。

代表的なキャリアパス

サイバーセキュリティアナリストのキャリアパスには、大きく分けて以下の3つの選択肢があります。それぞれの特徴を理解し、自分に合ったキャリアを選ぶことが重要です。

- セキュリティエンジニア(技術特化)

- サーバーやネットワークのセキュリティ対策を実施

- 脆弱性診断やペネトレーションテストの実施

- セキュリティツール(SIEM、IDS/IPS、EDR)の導入・運用

- セキュリティコンサルタント(企業のセキュリティ戦略立案)

- 企業のセキュリティポリシーや戦略の策定

- 情報セキュリティ監査の実施

- クライアント向けのセキュリティリスク評価と対策提案

- CISO(最高情報セキュリティ責任者)(経営層)

- 組織全体のセキュリティ戦略を統括

- 経営層に対するセキュリティリスクの説明と報告

- サイバーセキュリティ対策に関する企業の意思決定を行う

キャリアパスの選択基準

どのキャリアを選ぶかは、自分の興味やスキルセット、将来の目標によって異なります。以下の基準を参考に、自分に適したキャリアパスを見つけましょう。

| 選択基準 | 適したキャリアパス |

|---|---|

| 技術を極めたい | セキュリティエンジニア |

| 企業戦略に関わりたい | セキュリティコンサルタント |

| 経営層として組織を管理したい | CISO(最高情報セキュリティ責任者) |

セキュリティエンジニアとして技術を磨くことも、コンサルタントとして企業のセキュリティ戦略に関わることも、どちらも重要な選択肢です。また、CISOを目指す場合は、ビジネスや経営に関する知識も必要になります。

サイバーセキュリティアナリストとしての成長戦略

どのキャリアを選択するにしても、サイバーセキュリティ分野では継続的な学習が必要不可欠です。以下のような成長戦略を意識すると、より市場価値の高いエンジニア・コンサルタント・経営者へと成長できます。

- OSCPやCISSPなどの資格取得

- OSCP(Offensive Security Certified Professional):ペネトレーションテストに特化した実践的な資格

- CISSP(Certified Information Systems Security Professional):セキュリティマネジメントに関するグローバル資格

- CEH(Certified Ethical Hacker):ハッキング技術を用いた防御スキルを習得

- セキュリティイベントへの参加

- Black Hat、DEF CON、BSidesなどの国際的なセキュリティカンファレンス

- CTF(Capture The Flag)イベントへの参加で実践力を向上

- 業界の最新技術動向や脅威情報を学ぶ機会を増やす

- 最新の脅威動向の学習

- 脆弱性データベース(CVE、Exploit-DB)を活用し、最新の攻撃手法を把握

- サイバーセキュリティ専門のニュースサイトやブログを定期的にチェック

- ホワイトペーパーや技術レポートを通じた深い知識の獲得

サイバーセキュリティの分野は日々進化しており、新たな脅威が次々と生まれています。そのため、学習を継続し、新しい技術や攻撃手法に対応できるスキルを磨き続けることが重要です。

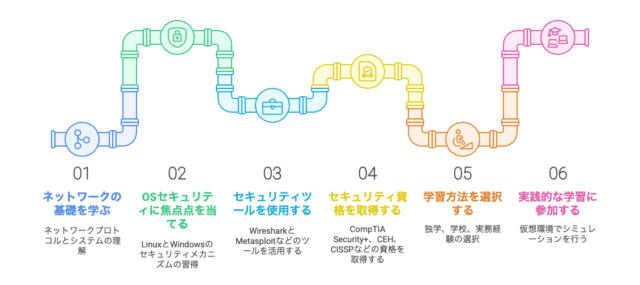

サイバーセキュリティアナリストのロードマップ

サイバーセキュリティアナリストを目指すには、基礎から応用まで幅広い知識を習得する必要があります。特に、ネットワークやOSのセキュリティを理解した上で、ツールの活用や資格取得を進めることが重要です。

ここでは、学習のステップ、学習方法の比較、効率的な学習のポイントについて解説します。

学習ステップ

サイバーセキュリティアナリストとしてのスキルを習得するためには、以下の学習ステップに沿って進めるのが効果的です。順番に学ぶことで、基礎をしっかり固めながら応用力を身につけることができます。

| ステップ | 学習内容 |

|---|---|

| 1 | ネットワークの基礎(TCP/IP、DNS) |

| 2 | OSのセキュリティ(Linux、Windows) |

| 3 | セキュリティツールの利用(Wireshark、Metasploit) |

| 4 | セキュリティ資格取得(CompTIA Security+、CEH) |

まずはネットワークやOSの基礎を理解し、その後、実際にツールを活用しながら実践力を身につけていく流れが一般的です。また、資格取得を目指すことで、体系的な知識を学ぶことができ、就職・転職にも有利になります。

学習ステップの比較

サイバーセキュリティの学習にはさまざまな方法がありますが、それぞれにメリットとデメリットがあります。自分に合った方法を選択することが重要です。

| 学習方法 | メリット | デメリット |

|---|---|---|

| 独学 | コストが低い/自分のペースで学習可能 | 時間がかかる/適切な学習方法を見つけにくい |

| スクール受講 | 効率的に学べる/講師から直接学習できる | 費用が高い/学習内容がカリキュラムに依存 |

| 実務経験 | 最も実践的/即戦力としてスキルが身につく | 未経験からの参入が難しい/学習の範囲が限定される |

初心者はまず独学で基礎を学び、必要に応じてスクールを活用するのが効率的です。すでにIT業界で働いている場合は、社内でセキュリティ関連の業務に関わることで実務経験を積むのが良いでしょう。

学習のポイント

効率的にサイバーセキュリティの知識を習得するためには、以下のポイントを意識することが重要です。

- 実際に手を動かしてツールを使うことが重要

- Wiresharkを使ってネットワークパケットを解析

- Metasploitを活用して脆弱性の評価を行う

- 仮想環境を構築し、攻撃と防御のシミュレーションを行う

- Capture The Flag(CTF)に挑戦して実践力をつける

- CTFは実際の攻撃手法を学びながら、セキュリティの知識を深めるイベント

- 参加することで、ペネトレーションテストやフォレンジック分析のスキルが向上

- 国内外のCTFイベント(Hack The Box、picoCTF、SECCONなど)に参加すると良い

- 常に最新のサイバー攻撃手法を学ぶ

- 脆弱性情報(CVE、Exploit-DB)を定期的にチェック

- サイバーセキュリティのニュースサイトやブログを活用(Krebs on Security、Dark Reading など)

- 業界の動向に合わせた最新技術の学習(ゼロトラスト、AIセキュリティなど)

特に、実践的な学習が重要です。理論だけでなく、実際に手を動かしてツールを使ったり、CTFに挑戦したりすることで、実務に近いスキルを身につけることができます。